Guerra sigilosa versus guerra electrónica: ¿qué tecnología es más importante para los aviones militares modernos?

En la era digital, tanto la capacidad furtiva como la capacidad de guerra electrónica (EW) son componentes de vital importancia de una fuerza aérea moderna; Los dos conceptos ciertamente no son mutuamente excluyentes.

Dicho esto, es razonable preguntarse si uno tuviera que “apilar y apilar” la guerra electrónica y el sigilo en términos de importancia y prioridad para que los aviones militares modernos salgan victorioso. En otras palabras, ¿esEs más deseable simplemente evadir la detección.por el enemigo (para que ni siquiera sepan que estás allí hasta que sea demasiado tarde), opara interrumpir activamente la capacidad del enemigo para detectarte(para que *sepan* que estás allí pero no puedan hacer nada al respecto)? Simple Flying profundiza ahora en el debate.

Cerca

Algunas definiciones útiles

La guerra electrónica y el sigilo parecen evidentes en el sentido general, pero ¿qué significan realmente?Lockheed Martíndefine EW así:

A partir de ahí, Lockheed Martin divide EW en tres áreas principales:

- Ataque electrónico: Interrumpir, negar, degradar, destruir o engañar.

- Protección Electrónica:Evitar que un receptor sea bloqueado o engañado.

- Soporte Electrónico:Detección del espectro electromagnético.

En cuanto a sigilo, John T. Correll proporciona una buena definición práctica en un artículo de septiembre de 2019 paraRevista de las Fuerzas Aéreas y Espaciales:

Cerca

Los revestimientos y materiales especiales también pueden ayudar a reducir la firma. Aaron Spray de Simple Flying enumera cuatro aspectos clave del sigilo:

- Reducir la sección transversal visual

- Reducir la visibilidad a simple vista

- Reducción de la firma infrarroja/calor

- Reducir el ruido

Una breve historia de EW y sigilo.

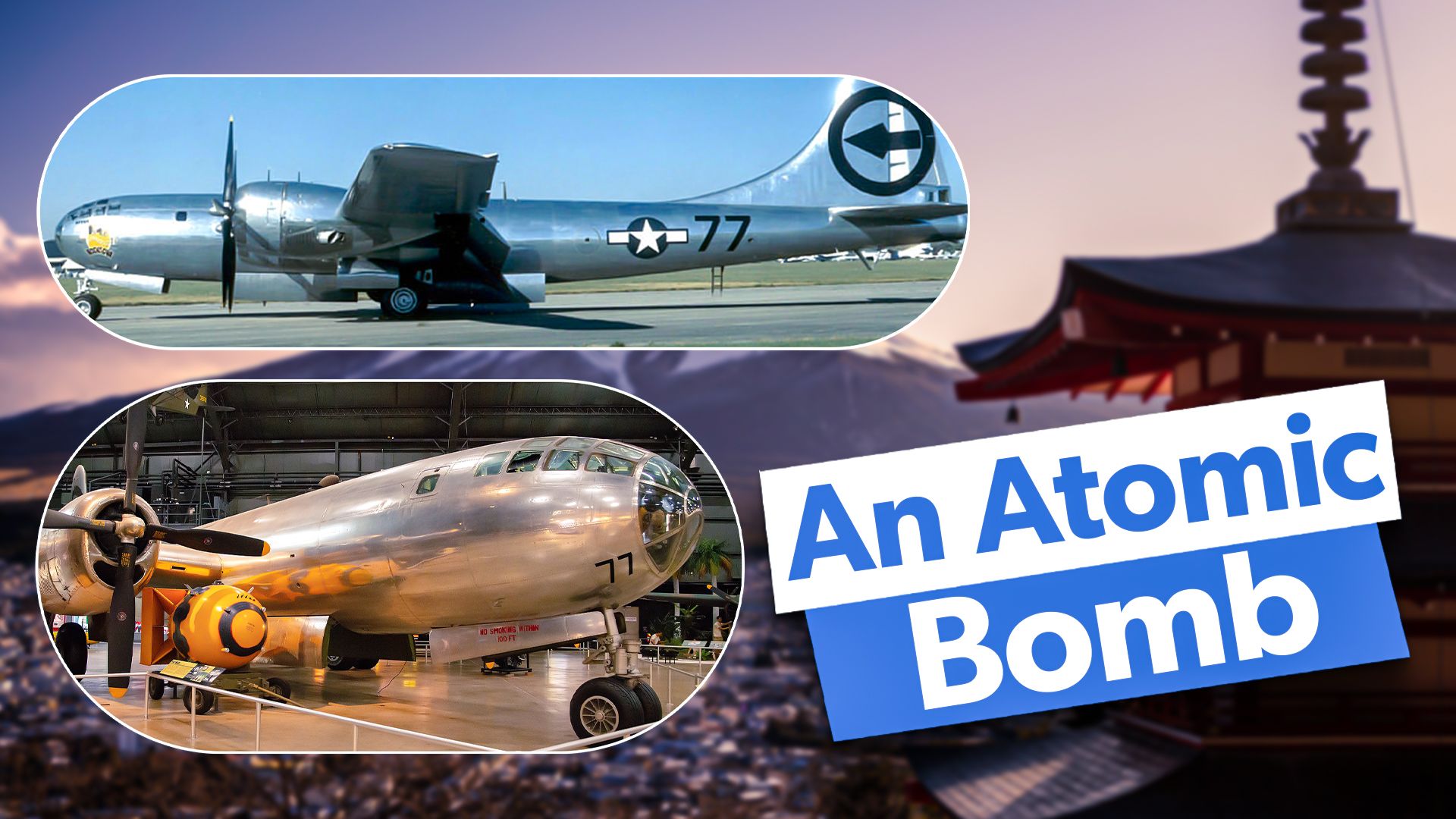

En realidad, ambas tecnologías son mucho más antiguas de lo que comúnmente se podría suponer. Por ejemplo, aunque el “caza furtivo” F-117 Nighthawk realizó su vuelo inaugural en 1981 y cautivó al público estadounidense 10 años después por su desempeño de precisión en la Guerra del Golfo Pérsico, también conocido como Operación Tormenta del Desierto, EE. UU. en realidad comenzó a utilizar aspectos de la tecnología furtiva en el avión espía U-2 (también conocido como la “Dama Dragón”) en la década de 1950, y el concepto en sí se remonta a la Segunda Guerra Mundial, cuando la Alemania nazi fue pionera en los primeros proyectos furtivos para contrarrestar los sistemas de radar utilizados. por los aliados.

Mientras tanto, sorprendentemente, EW en realidad es anterior al histórico primer vuelo propulsado de los hermanos Wright. Durante la Segunda Guerra Anglo-Bóer de 1899-1902, cuando el ejército británico, en un intento por aliviar la ciudad sitiada de Ladysmith, utilizó un reflector para "rebotar" señales en código Morse en las nubes. Los bóers inmediatamente se dieron cuenta y utilizaron uno de sus propios reflectores en un intento de interferir las señales británicas.

Cuatro décadas más tarde, durante la Segunda Guerra Mundial, tanto los Aliados como las Potencias del Eje utilizaron ampliamente la guerra electrónica; Como los radares de navegación se utilizaban para guiar a los bombarderos hacia sus objetivos y de regreso a su base, la primera aplicación de la guerra electrónica en la Segunda Guerra Mundial fue un intento de interferir con los radares de navegación. Sir Winston Churchill se refirió a esto como la "Batalla de las Vigas". La Segunda Guerra Mundial también vio el primer uso de paja para confundir y derrotar a los sistemas de radar de seguimiento.

El sigilo no es infalible

Por más impresionante que haya sido la tecnología sigilosa, no es ni verdaderamente invisible ni invencible. Esto quedó claramente demostrado por primera vez en 1960, cuando el piloto del U-2 Francis Gary Powers fue capturado por los soviéticos cerca de Sverdlovsk, en los Montes Urales, después de que su avión fuera derribado por un misil tierra-aire (SAM), lo que resultó en una humillación total para la Administración Eisenhower y los Estados Unidos en su conjunto.

Cerca

Luego, el 27 de marzo de 1999, durante la Operación Fuerza Aliada (la campaña de bombardeos de la OTAN contra Yugoslavia para poner fin a la limpieza étnica de la población musulmana de Kosovo), un F-117 pilotado por el teniente coronel Dale Zelkowas fue derribado por un misil SA-3 “Goa” bajo el mando del Pukovnik (coronel) del ejército yugoslavo Zoltán Dani de la 250ª Brigada de Defensa Aérea. Guy De Launey denoticias de la bbcda una idea de cómo el Coronel Dani logró esta hazaña aparentemente imposible:

"Citando al genio serbio de la electrónica Nikola Tesla como inspiración, Zoltan hizo modificar el equipo para que funcionara más allá de las longitudes de onda habituales... Quizás fue esto lo que le permitió detectar el caza furtivo de Dale Zelko... "Cuando golpeó, se sintió muy, muy bien. Como marcar el gol de la victoria en un partido de fútbol", dice el Sr. Dani".

La guerra electrónica y el sigilo se refuerzan mutuamente

Entonces, para responder a la pregunta planteada por el título de este artículo, me atrevo a decir que las dos tecnologías son igualmente importantes para el poder aéreo estadounidense; una relación simbiótica, por así decirlo. Ambos desempeñan un papel vital para ayudar a las tripulaciones aéreas a regresar a casa de las misiones de combate vivas y en una sola pieza.

Foto: Collins Aeroespacial | Vuelo sencillo

Vale la pena señalar que a pesar de todos los rumores sobre los actuales cazas furtivos de quinta generación como el F-35 y el F-22, así como los aviones de guerra de sexta generación como el B-21 Raider y el programa Next Generation Air Dominance (NGAD), todavía no he escuchado ni leído ninguna propuesta para eliminar gradualmente las capacidades EW del arsenal aéreo de Estados Unidos. Si no quiere creer en mi palabra, considere este pasaje de Dave Majumdar del Instituto Naval de EE. UU.Noticias del USNI:

"[El sigilo] es necesario para lo que tendremos en el futuro durante al menos diez años y no hay nada mágico en esa década", dijo Greenert. “Pero creo que debemos mirar más allá de eso. Entonces, para mí, creo que es una combinación de tener aviones que tienen sigilo pero también aviones que pueden suprimir otras formas de emisiones electromagnéticas de radiofrecuencia para que podamos entrar'”.

Cerca

"El ataque electrónico por sí solo probablemente no será suficiente para permitir que las fuerzas estadounidenses penetren las defensas aéreas enemigas, según Greenert y múltiples fuentes militares e industriales de EE. UU.... 'Dudo que en el futuro podamos simplemente suprimir todo, seguir avanzando hasta que hagamos lo que tenemos que hacer y salir", dijo Greenert. "Pero tenemos los medios para, con mucho futuro, con el Jammer de Próxima Generación y lo que traerá, poder entrar cuando lo necesitemos y salir".

E-4B y EMP

Un componente aéreo particular de EW merece una mención especial: el Puesto de Comando Aerotransportado Avanzado (AACP) “Nightwatch” E-4B, que sirve como Centro Nacional de Operaciones Aerotransportadas (NAOC) y es un componente clave del Sistema de Comando Militar Nacional para el Presidente de los Estados Unidos (POTUS), el Secretario de Defensa (SECDEF) y el Estado Mayor Conjunto (JCS). El E-4B es un Boeing 747 especialmente modificado y ha sido apodado morbosamente el “Avión del Juicio Final” debido a la disposición para su uso potencial en caso de una guerra nuclear total. (Es uno de los aviones que ves en la imagen de portada de este artículo).

En consecuencia, una de las características importantes del "avión del fin del mundo" es su capacidad para resistir el ataque de pulso electromagnético (EMP). El funcionarioHojas informativas de la Fuerza Aérea de EE. UU.Describe las protecciones EMP de Nightwatch:

"El E-4B está protegido contra los efectos del pulso electromagnético y tiene un sistema eléctrico diseñado para soportar electrónica avanzada y una amplia variedad de equipos de comunicaciones. Un sistema avanzado de comunicaciones por satélite proporciona comunicación mundial para los líderes superiores a través del centro de operaciones aerotransportadas. Otras mejoras incluyen protección contra efectos térmicos y nucleares, control acústico, una instalación de control técnico mejorada y un sistema de aire acondicionado mejorado para enfriar componentes eléctricos".

La mención de la tecnología sigilosa brilla por su ausencia en esa misma hoja informativa.

Subscription

Enter your email address to subscribe to the site and receive notifications of new posts by email.